일일 보안이슈

MS 구글에 한방 먹다 – gdi32.dll 취약점

구글이 공개한 MS 윈도우의 비트맵 처리와 관련한 취약점을 MS가 제때 패치하지 못함에 따라 구글은 해당 취약점의 POC를 공개했다.

지난 이슈 에서 유저모드 Windows GDI 라이브러리인 gdi32.dll 에서 구현된 EMF 레코드에 포함된 DIB 처리와 관련된 여러 버그를 설명한 적이 있다. 이 버그는 아래에 해당하는 레코드들의 입력값을 검증하지 않아서 발생하고, 비인가 메모리의 값을 읽을 수 있게 된다.

- EMR_ALPHABLEND

- EMR_BITBLT

- EMR_MASKBLT

- EMR_PLGBLT

- EMR_STRETCHBLT

- EMR_TRANSPARENTBLT

- EMR_SETDIBITSTODEVICE

- EMR_STRETCHDIBITS

- EMR_CREATEMONOBRUSH

- EMR_EXTCREATEPEN

MS16-074 패치에서 기존 POC 의 핵심 레코드였던 EMR_STRETCHBLT 와 같은 몇몇 레코드는 제대로 검증토록 패치했으나, 여전히 모든 DIB 관련 버그가 패치된건 아님을 발견했다. 이를테면 MRSETDIBITSTODEVICE::bPlay 함수와 관련된 EMR_SETDIBITSTODEVICE 레코드가 그러하다. 이로인해 초기화되지 않은 힙 영역의 값이 노출되고, 이는 웹브라우저 IE나 여러 GDI 관련 프로그램, EMF 가 포함된 .docx 문서 등을 통해 공격자가 읽을 수 있게 된다.

POC 확인방법

원래는 1×1 크기의 비트맵 이미지이나 DIB 의 크기를 실제 데이터의 추가 없이 16×16 로 조절하여 1개 비트맵만 색이 있고 나머지 255개의 비트맵에는 아무런 데이터가 없는 상태. 나머지 255개의 비트맵들은 힙 영역의 데이터로 채워진다. 여기에는 민감한 정보가 담겨있을 수도 있다.

POC 1

POC 2

기사원문

아시아나항공 웹사이트 해킹…현재까지 접속 마비

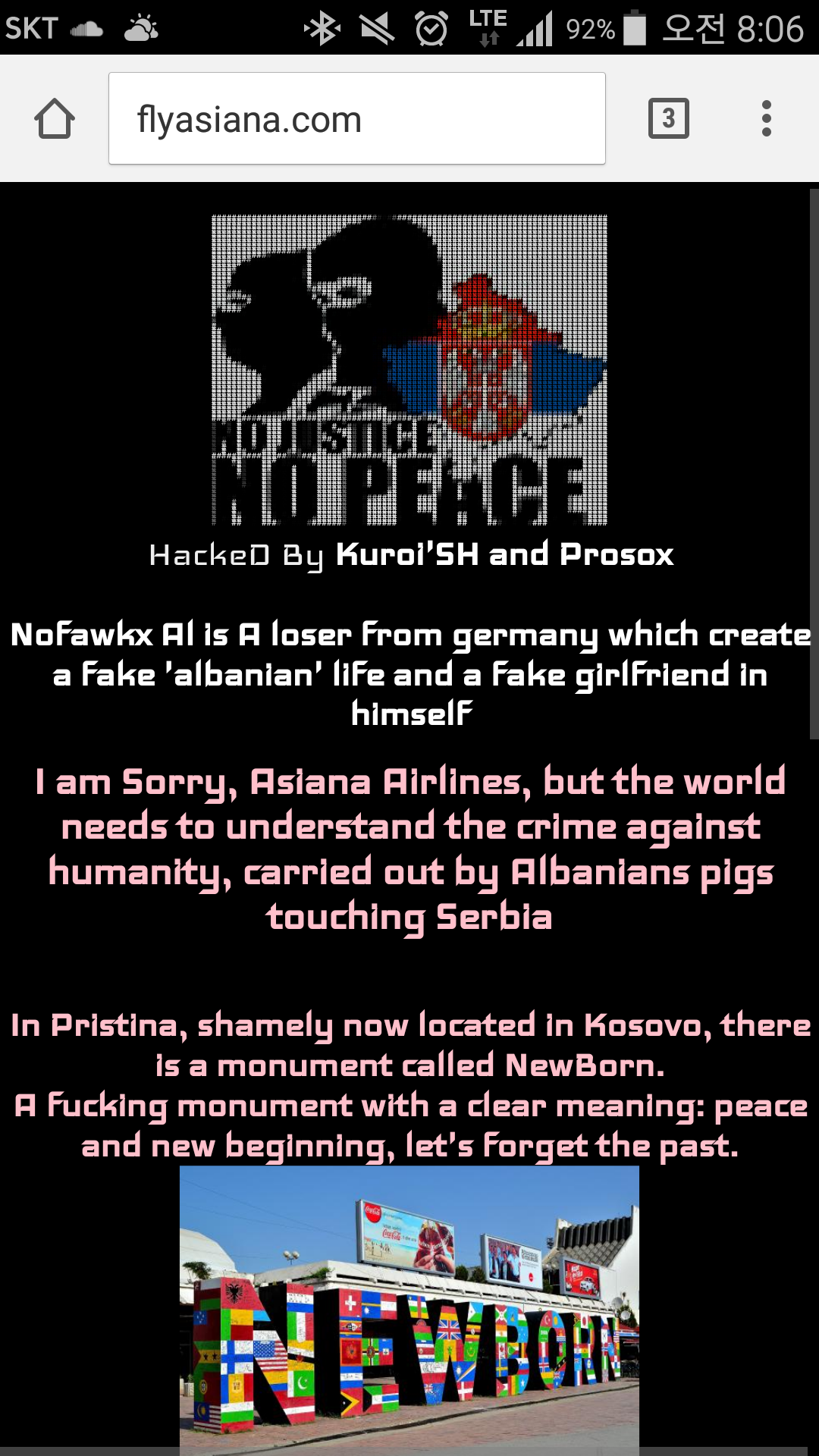

이번 해킹으로 아시아나항공 홈페이지가 변조됐으며, 홈페이지 화면에는 알바니아의 실상을 알리고자 한다는 내용과 함께 ‘정의도 평화도 없다’는 문구가 새겨진 이미지가 게재됐다. 아시아나 항공 공식 페이스북에 따르면 페이지가 해킹된것이 아닌 외부 DNS 쪽의 문제라고 알렸다. 2월 20일 오전 10:02 분 현재 홈페이지는 원상복구됐고, 공식 페이스북의 안내 페이지도 비공개로 전환.

Hermes 랜섬웨어 복호화 공개

Emsisoft 의 Fabian Wosar 트위터 는 Hermes 랜섬웨어를 복호화하는 라이브 동영상을 공개했다.

기사원문

중국 관련된 공격그룹, 일본 공격

중국과 연관 있는 공격자가 일본에 위치한 개인이나 기관에 대한 공격에 신종 악성코드를 사용하고 있다고 Palo Alto 는 밝혔다. 이 공격그룹은 지난 2009년 부터 활동해 menuPass, Stone Panda, APT10 등으로 알려져 있다. menuPass 는 PlugX 와 PoisonIvy 를 이용하는것으로 알려졌으나 최근 2016년 9월에서 10월 사이 ChChes 라 명명된 신종 악성코드를 사용하는 것으로 밝혀졌다.

기사원문

ChChes 분석보고서 일문