개요

최근 국내에 나노코어(NanoCore) 기반 악성코드가 정상 프로그램으로 위장해 유포되고 있다. 나노코어는 해외에서 제작된 상용 프로그램으로 플러그인 방식을 사용해 기능을 추가/제거 할 수 있다. 이 점을 악용해 악성 플러그인를 제작해 유포하고 있다. 기사원문

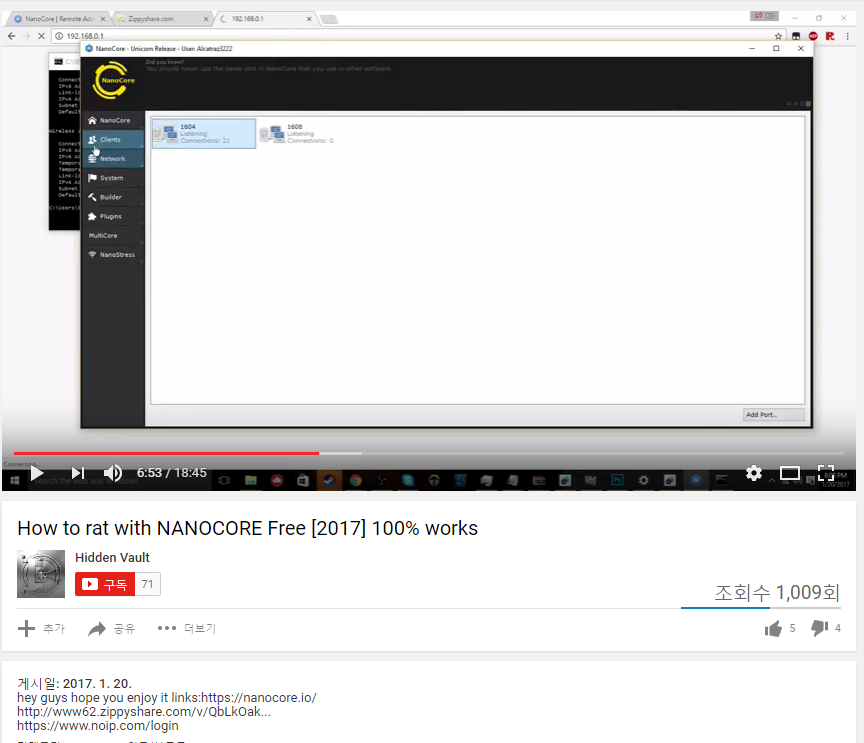

아래의 사진은 실제 나노코어 악성코드를 설치하는 방법과 사용법 등을 동영상으로 찍어 올린 글이며, 다운로드 URL도 함께 작성이 돼있다. 이 처럼 간단한 검색만으로도 쉽게 툴을 구할 수 있어 앞으로 더욱 많은 악성코드가 유포될 것으로 전망된다.

악성 행위

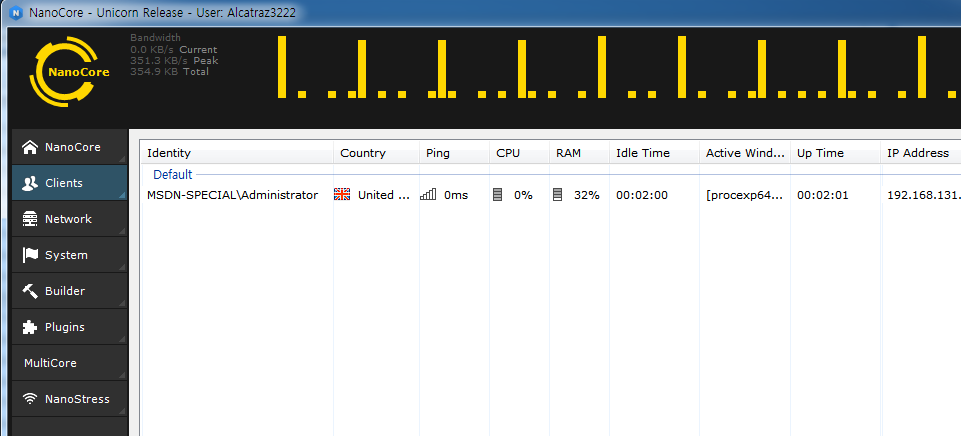

위의 프로그램에서 제작된 악성코드에 감염이 되면 가장 먼저 감염 PC의 정보를 전송한다. 전송되는 정보는 사용자 정보, 국가, 네트워크, CPU, RAM 상태, 사용하는 백신의 이름, 방화벽 사용 여부 등이 있다.

악성코드는 플러그인의 기능에 따라 언제든지 행위가 바뀔 수 있으며 현재 유포되고 있는 악성 행위는 다음과 같

다.

| 기능 명 | 동작 |

|---|---|

| 시스템 재부팅/종료 | 시스템 재부팅 / 종료 |

| 파일 브라우저 | 파일 실행/업로드/다운로드/삭제/조회 |

| 프로세스 매니저 | 감염 PC의 프로세스 관리 |

| 레지스트리 에디터 | 감염 PC의 레지스트리 관리 |

| 리모트 쉘 | 원격 콘솔 |

| 마우스 스왑/언스왑 | 마우스 조작 변경 |

| 웹페이지 접속 | 임의의 웹페이지에 접속 |

| 마우스 스왑/언스왑 | 마우스 조작 변경 |

| 리모트 스트립트 | 원격으로 Batch, HTML, python, java, PHP, VBS 스크립트를 실행 |

| 웹캠 제어 | 웹캠 활성화/비활성화 |

| 메시지 전송 | 감염 PC에 메시지 전송 |

| 원격 실행/업데이트 | URL/파일 등을 원격에서 실행/다운로드 |

| 메모리/프로세스 정리 | 메모리/프로세스 종료 |

| 프록시 설정 | 프록시 설정 |

| 원격 제어 | 화면 캡처, 마우스 키보드 제어 |

| 실시간 키로그 | 실시간 키로그 전송 |

| 오디오 제어 | 도청 |

| 브라우저 로그 | 접근한 폴더/URL 로그 확인 |

| PC 락 | 감염 PC의 화면을 잠금 |

| DDoS | DDoS 공격 |

위의 행위 외에 DNS 변경, Port 관리 등을 통해 금융권 파밍과 같은 추가적인 피해가 생길 것으로 우려된다. 또한 UPnP 매니저 기능으로 감염 PC가 연결되어 있는 홈 네트워크를 확인할 수 있고 조작이 가능할 것으로 판단된다.

실제 악성 행위

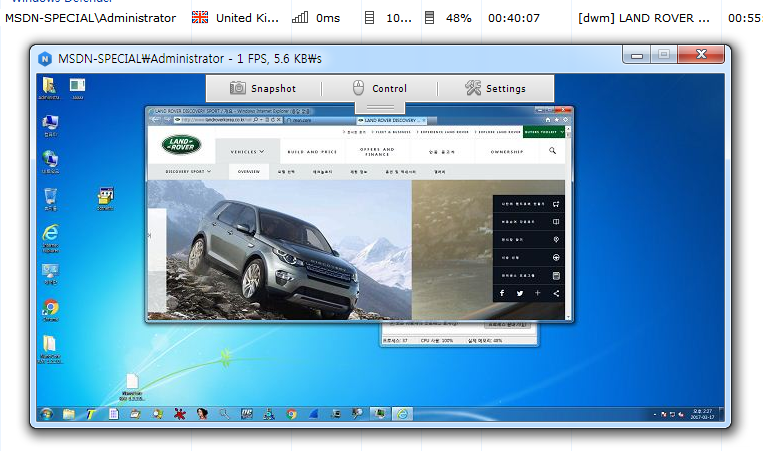

1. 원격 제어

감염 PC를 모니터링 할 수 있다. Control에서 제어 설정을 하지 않으면 모니터링, 화면 캡쳐와 화질 변경이 가능하다. Control 에서 키보드와 마우스 제어 옵션을 선택 해주면 그때부터 원격제어가 가능하며 커서의 움직임을 숨길 수 있다.

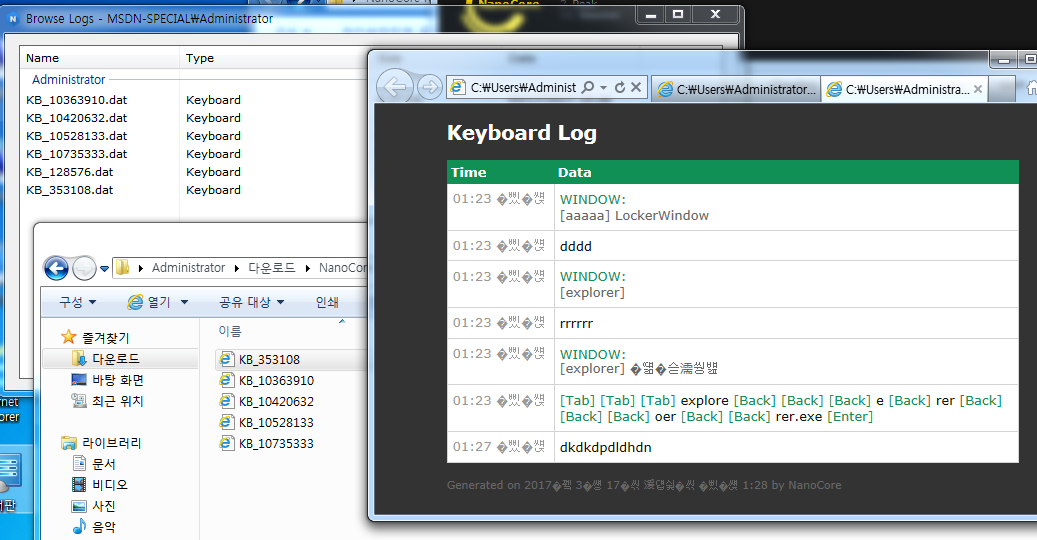

2. 키로그

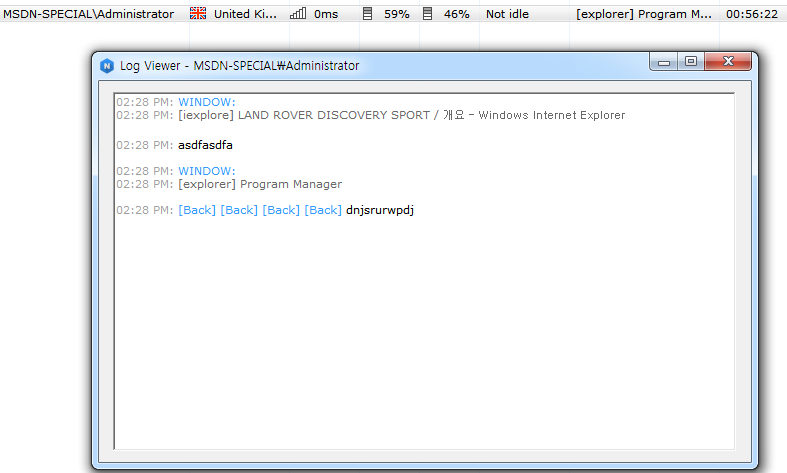

실시간 키로그와 파일 저장 키로그가 있다. 파일 저장 키로그는 입력되는 키 값이 감염PC 내에 .dat 파일로 저장된다. 나노코어 툴로 .dat 를 불러오면 공격자의 PC 에 HTML 로 변환되어 저장된다. 실행 시 아래 그림과 같이 키로그를 확인할 수 있다.

또 다른 방식의 키로그는 실시간으로 키 입력을 모니터링 할 수 있다. 또한, 키 입력하는 프로세스의 이름도 알려주기 때문에 원격제어로 모니터링 하지 않아도 어떤 작업을 수행하는지 대략적으로 알 수 있다.

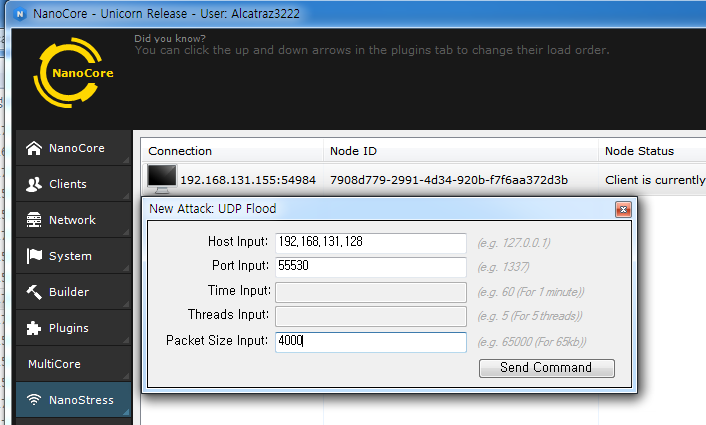

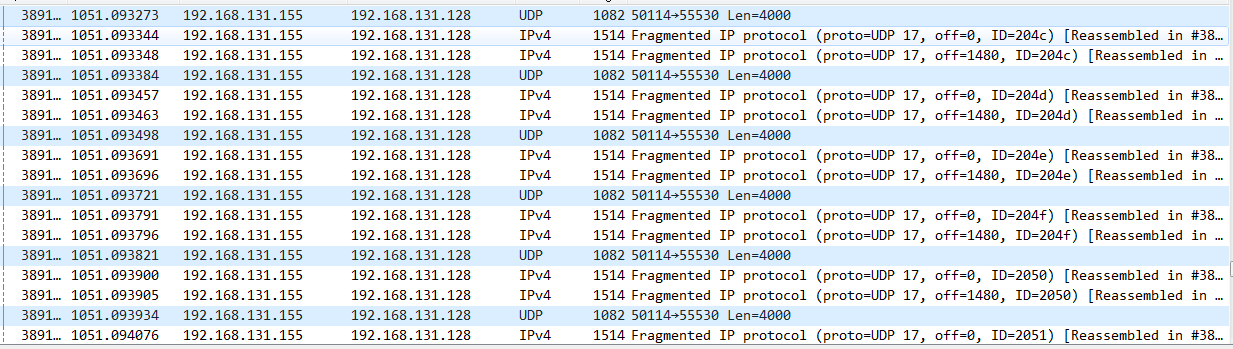

3. DDoS

악성 행위 중 DDoS 공격도 포함되어 있다. HTTP, TCP, UDP, Sowloris, SYN Flooding 총 4가지 방식이 가능하며 아주 간단한 명령을 통해 DDoS 공격을 할 수 있다. UDP Flooding 같은 경우 공격 대상의 주소, 포트, 보낼 패킷 사이즈 만 정해주면 종료 명령을 받을 때까지 계속 패킷을 보낸다.

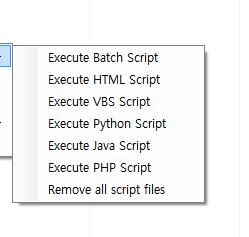

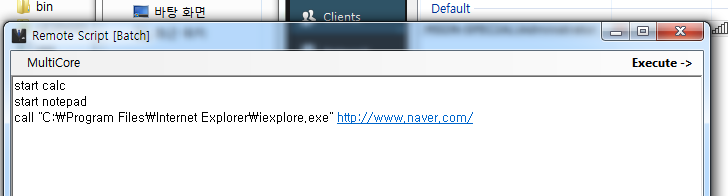

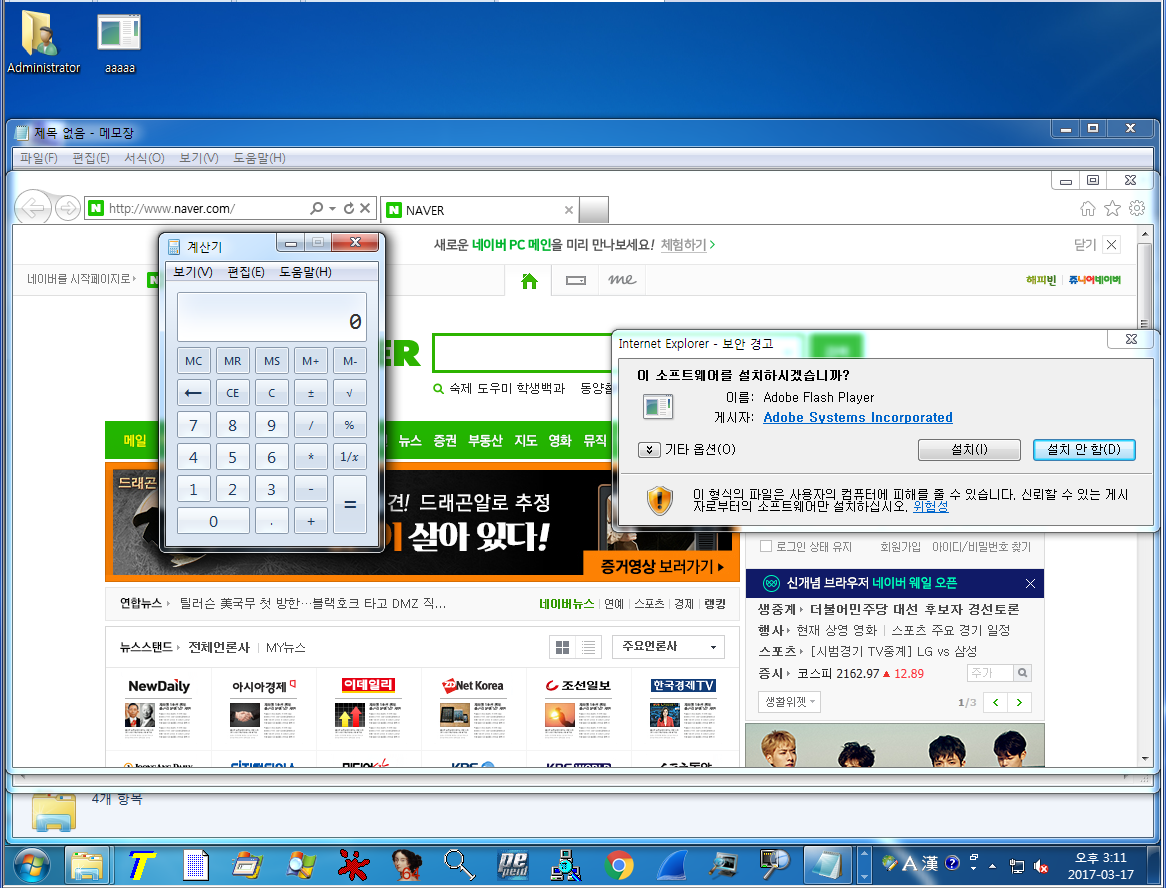

4. 리모트 스크립트

원격으로 스크립트를 실행시킬 수 있는데 파일을 업로드 시켜 실행하는 방법이 아닌 공격자가 직접 작성한 스크립트를 바로 실행하는 방법이다.

1 Comment